Quels sont les MacBook les plus performants à choisir en 2024

Dans l'univers des technologies et des gadgets électroniques, les MacBook d'Apple continuent de se tailler une…

L’invention qui a bouleversé notre quotidien pour toujours

En 2023, plus de 700 000 brevets ont été déposés dans le monde selon l'Organisation mondiale…

Podcast facile : conseils pour créer son premier contenu audio !

La majorité des podcasts lancés cessent leur diffusion avant le dixième épisode. Une règle tacite circule…

Comparatif des meilleurs logiciels de cryptage et nos conseils d’experts

Les chiffres ne mentent pas : chaque jour, des milliers de fichiers confidentiels s'évaporent dans la nature, happés par des cybercriminels ou victimes d'une…

Des systèmes téléphoniques automatisés pour booster l’interaction client en entreprise

Dire que l'optimisation de l'interaction client est simplement une priorité pour les entreprises modernes serait sous-estimer…

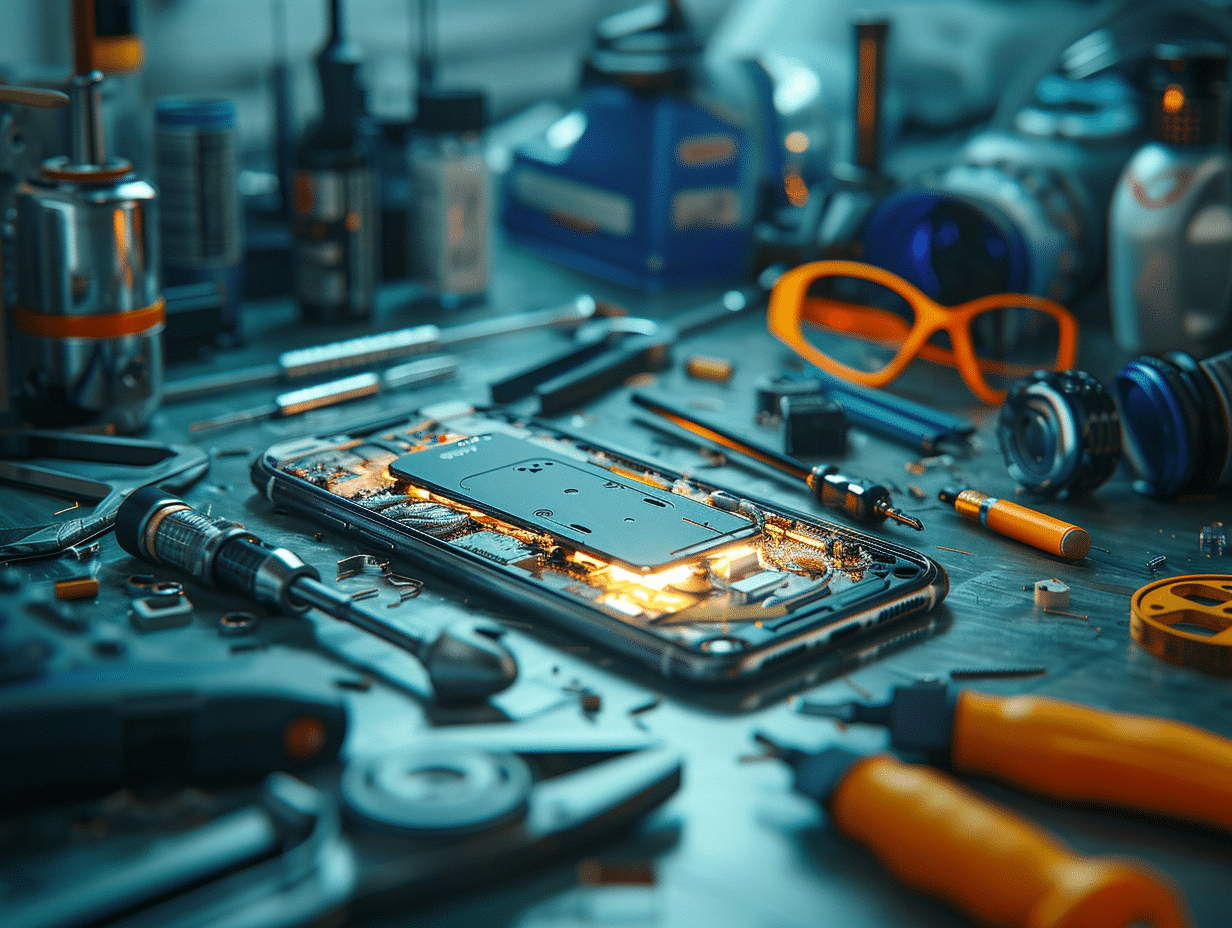

Que faire en cas de batterie gonflée sur votre smartphone

L'expansion d'une batterie de smartphone ne relève ni de la science-fiction, ni d'un simple incident technique…

YouTube appartient-il vraiment au géant Google du GAFAM ?

1,65 milliard de dollars. Voilà le prix que Google a posé sur la table pour s'offrir…

Comprendre l’hameçonnage : formes courantes et conseils pour s’en protéger

Un email qui atterrit dans votre boîte de réception avec pour objet un banal « Mise à jour urgente de votre compte ». Derrière…

5 règles incontournables pour renforcer la sécurité de vos données en ligne

Une faille de sécurité non corrigée suffit à compromettre l'ensemble d'un système, même lorsque tous les autres protocoles sont scrupuleusement respectés. Les attaques ciblent…

Ce que le RGPD va changer pour la confidentialité des données en 2025

En 2025, la protection des données est devenue un enjeu central pour les entreprises et les individus. Depuis l'entrée en vigueur du Règlement Général…

Protéger efficacement vos données grâce à ces 3 principes clés

La protection des informations personnelles et professionnelles devient une priorité absolue face à l'augmentation des cyberattaques. Les entreprises et les particuliers doivent redoubler de…

Les techniques de piratage les plus répandues et comment elles opèrent

Dans le monde numérique d'aujourd'hui, la sécurité des données est une préoccupation majeure. Les pirates informatiques ne cessent de perfectionner leurs techniques pour s'infiltrer…

Optimiser son SEO pour booster efficacement le référencement naturel

Certains sites atteignent la première page des résultats de recherche sans afficher le moindre backlink, tandis…

Mettre en place une stratégie SEO efficace pour booster votre visibilité

Un site web optimisé attire en moyenne dix fois plus de visiteurs organiques qu'un site négligé.…

Repérer les mauvais backlinks pour protéger votre référencement naturel

Pas besoin d'un tableau Excel ni d'un algorithme complexe pour comprendre qu'un seul mauvais backlink peut…

Comment écrire correctement gadget et l’utiliser au quotidien

Écrire « gadget » sans hésiter, c'est adopter une habitude qui paraît anodine, et pourtant elle raconte bien davantage que l'histoire d'un simple mot.…

À ne pas manquer

Des systèmes téléphoniques automatisés pour booster l’interaction client en entreprise

Dire que l'optimisation de l'interaction client est simplement une priorité pour les entreprises modernes serait sous-estimer…

Les opportunités à saisir dans les métiers du marketing digital

L'univers du marketing digital évolue à une vitesse fulgurante, façonné par les avancées technologiques et les…

Comment écrire correctement gadget et l’utiliser au quotidien

Écrire « gadget » sans hésiter, c'est adopter une habitude qui paraît anodine, et pourtant elle…

Comprendre l’hameçonnage : formes courantes et conseils pour s’en protéger

Un email qui atterrit dans votre boîte de réception avec pour objet un banal « Mise…

L’intelligence artificielle révolutionne les usages et bénéfices du e-commerce

Les algorithmes prédictifs peuvent recommander un produit avant même que le client y pense, mais 63…

Que faire en cas de batterie gonflée sur votre smartphone

L'expansion d'une batterie de smartphone ne relève ni de la science-fiction, ni d'un simple incident technique…

5 règles incontournables pour renforcer la sécurité de vos données en ligne

Une faille de sécurité non corrigée suffit à compromettre l'ensemble d'un système, même lorsque tous les…

Optimiser son SEO pour booster efficacement le référencement naturel

Certains sites atteignent la première page des résultats de recherche sans afficher le moindre backlink, tandis…

Mettre en place une stratégie SEO efficace pour booster votre visibilité

Un site web optimisé attire en moyenne dix fois plus de visiteurs organiques qu'un site négligé.…

Comparatif des meilleurs logiciels de cryptage et nos conseils d’experts

Les chiffres ne mentent pas : chaque jour, des milliers de fichiers confidentiels s'évaporent dans la…

Concevoir son logo soi-même : conseils et outils pour réussir

Dans le monde dynamique de l'entrepreneuriat et du personal branding, l'image de marque est fondamentale. Un…

Quels sont les MacBook les plus performants à choisir en 2024

Dans l'univers des technologies et des gadgets électroniques, les MacBook d'Apple continuent de se tailler une…

Solutions efficaces pour dépanner votre messagerie INRAE

Un e-mail bloqué, c'est parfois plus qu'un simple contretemps : à l'INRAE, la messagerie est le…

Comment la publicité sur les réseaux sociaux se distingue du SMM

Oubliez les frontières traditionnelles du marketing digital. Sur les réseaux sociaux, tout va plus vite, plus…

Instagram : le vrai montant payé pour 10 000 abonnés expliqué

Gagner 10 000 abonnés sur Instagram ne relève pas d'un miracle ni d'un simple effet de…

Supprimer facilement votre compte Leboncoin en quelques étapes simples

Effacer un compte Leboncoin, c'est tout sauf une opération anodine. Une fois la procédure enclenchée, annonces,…

YouTube appartient-il vraiment au géant Google du GAFAM ?

1,65 milliard de dollars. Voilà le prix que Google a posé sur la table pour s'offrir…

Changer l’ordre de vos photos sur Instagram en toute simplicité

Naviguer sur Instagram, c'est bien plus qu'un simple défilement de photos. Parfois, l'envie surgit de réorganiser…

Ce que le RGPD va changer pour la confidentialité des données en 2025

En 2025, la protection des données est devenue un enjeu central pour les entreprises et les…

Mieux comprendre la publicité Facebook et booster vos campagnes en ligne

La plateforme de Facebook ne distribue pas les cartes comme on s'y attendrait. Ici, tout fonctionne…